- Статьи

- Интернет и технологии

- Вон из iPhone: как Apple защитит пользователей от государственного шпионажа

Вон из iPhone: как Apple защитит пользователей от государственного шпионажа

Apple представила «экстремальный» режим безопасности для своих устройств. Новые функции позволят защитить пользователей от прослушки и шпионажа. Разработкой пришлось заняться после ряда шпионских атак со стороны израильской компании NSO Group. «Наемное шпионское ПО» — одна из самых непредсказуемых угроз. Оно нацелено на малый процент пользователей и большинство из нас вряд ли когда-то с ним столкнется. Тем не менее, поскольку вредоносное ПО атакует только самых влиятельных людей, его разрушительный эффект сложно переоценить. Подробнее — в материале «Известий».

Защита не для всех

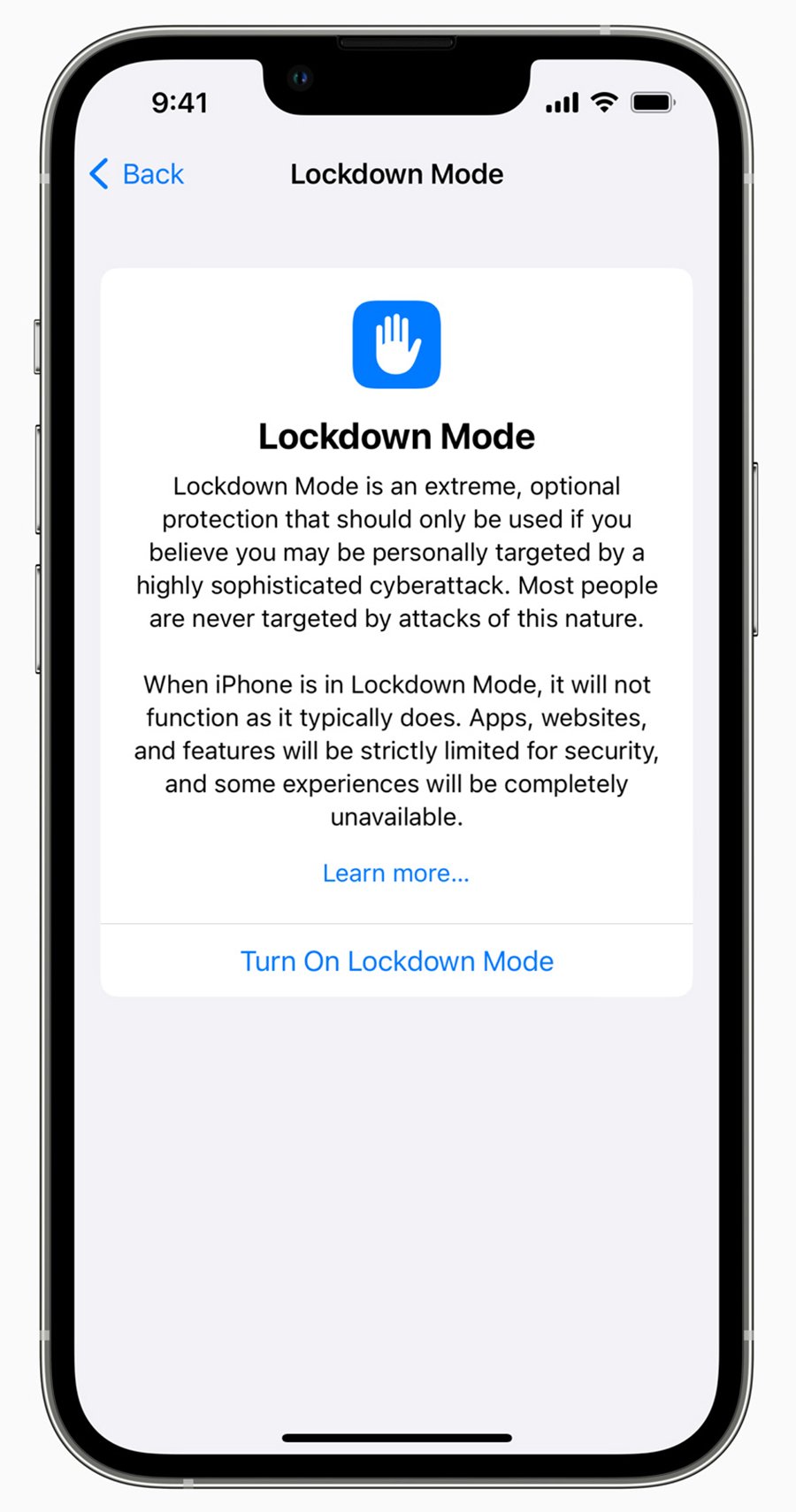

На прошлой неделе Apple анонсировала новый режим безопасности Lockdown Mode. Защитный барьер от шпионов-наемников планируют запустить в ближайшие месяцы в iOS 16, iPadOS 16 и macOS Ventura.

Apple прямо сообщает, что режим ухудшает работу устройства, ограничивая или отключая функциональность приложений и сайтов. Поэтому его сложно назвать удобным и универсальным для большинства. Это «дополнительная экстремальная функция защиты» для пользователей, которые сталкиваются с «серьезными целенаправленными угрозами» своей цифровой безопасности. По словам Apple, опасность может исходить от NSO Group и их программы Pegasus, а также других частных компаний, спонсируемых государством в целях разработки шпионского ПО. Жертвами таких атак прежде всего являются журналисты, активисты и политики.

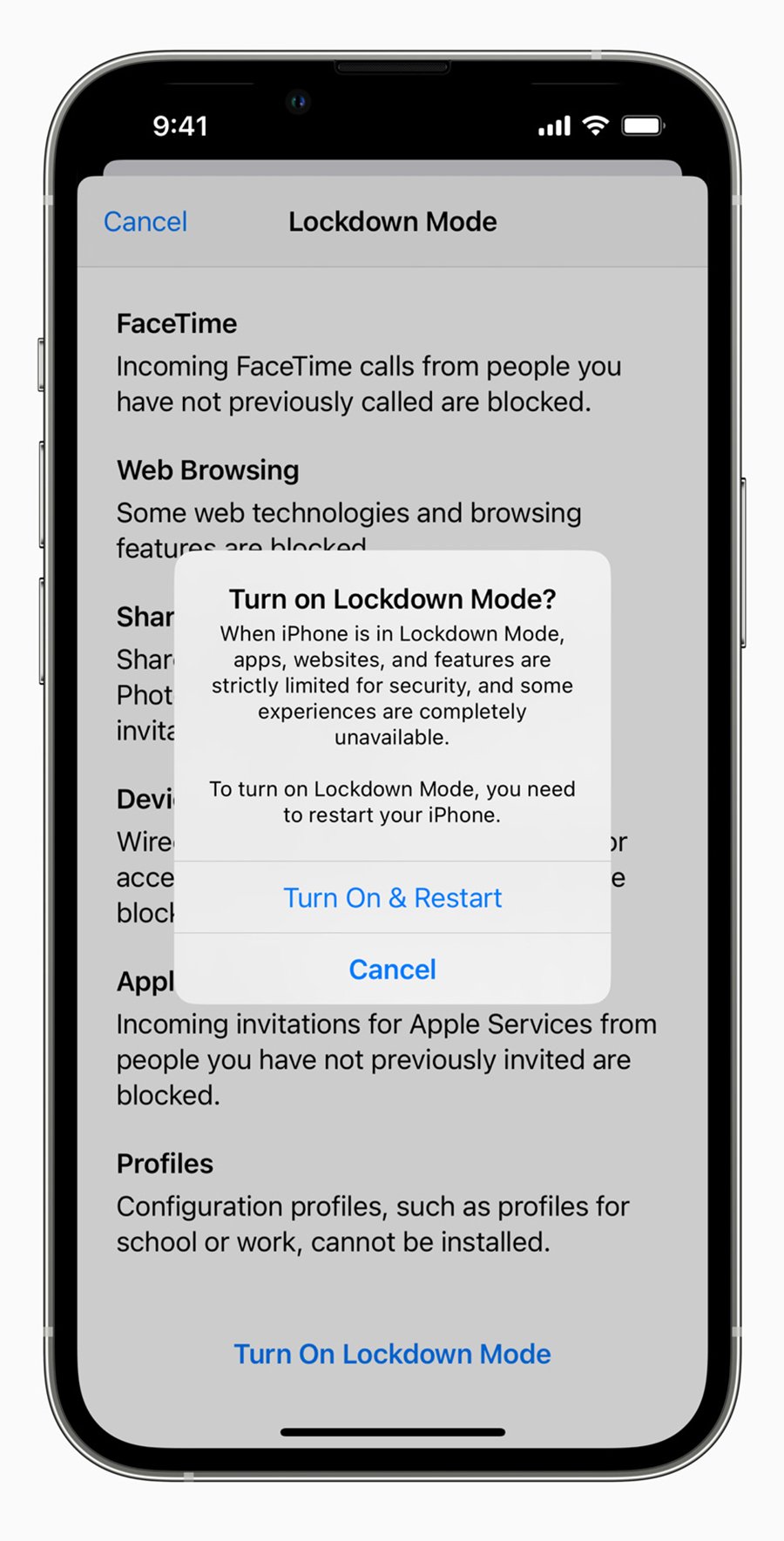

Lockdown Mode будет отключен по умолчанию, но его можно активировать в разделе «Конфиденциальность и безопасность» в «Настройках». При запуске режима в приложении «Сообщения» блокируется большинство типов вложений, кроме изображений, а также просмотр ссылок. Кроме того, ограничиваются входящие вызовы FaceTime от людей, которым вы ранее не звонили. Приглашения в общие альбомы становятся недоступны. Проводное соединение с компьютером или аксессуаром разъединяется, если телефон заблокирован.

Руководитель отдела продвижения продуктов компании «Код безопасности» Павел Коростелев считает такие меры надежными:

— Они значительно сокращают уязвимую поверхность и снижают вероятность компрометации устройства даже в том случае, если в ряде компонентов будут найдены новые уязвимости. Поскольку Apple отдельно подчеркивает, что эти меры приняты для защиты людей, которые атакуются со стороны государств, то есть так называемыми state-sponsored хакерами, это решение нельзя считать избыточным.

По большому счету Apple имеет надежную архитектуру ОС и без введения дополнительных защитных мер, поскольку каждое приложение изолировано от другого — такой подход способствует более надежной защите, чем в других ОС, подчеркивает инженер информационной безопасности компании R-Vision Антон Кузнецов. При этом даже Lockdown Mode не является панацеей. По словам эксперта, один из надежных способов избежать заражения шпионским ПО (таким как Pegasus) без включения данной функции — отключить iMessage на устройствах, так как его использование является одним из основных векторов заражения (хотя в 2020 году был зафиксирован случай доставки шпионского ПО во время использования Apple Music).

В целом Lockdown Mode может быть актуален для всех, кто подозревает, что за ними ведется слежка, а не только для объектов целевых атак, считает эксперт по кибербезопасности «Лаборатории Касперского» Виктор Чебышев. Однако, по мнению эксперта, после активации этой опции устройство не окажется на 100% в безопасности.

— Следует помнить, что такое семейство угроз, как Pegasus, обычно ориентировано на запись различных переговоров жертвы, в том числе коммуникаций в мессенджерах. Скорее всего, с включенным режимом Lockdown заразиться зловредом будет менее вероятно; как следствие, вектор атаки может сместиться с мобильного устройства, например, в сторону соответствующей инфраструктуры, которая хранит ценные данные, — предупредил собеседник «Известий».

Apple отмечает, что если исследователи найдут уязвимости в Lockdown Mode, они могут претендовать на вознаграждение в размере до $2 млн.

Спонсируемые шпионы

Apple неспроста упомянула в своем анонсе запрещенную в США израильскую компанию NSO Group. В ноябре прошлого года «яблочники» подали на нее в суд.

«NSO Group создает сложную, спонсируемую государством технологию наблюдения, которая позволяет узкоспециализированному шпионскому ПО следить за своими жертвами», — говорится в заявлении. Считается, что созданное израильтянами программное обеспечение Pegasus способно заражать как iPhone, так и устройства Android, позволяя злоумышленникам извлекать сообщения, фотографии, электронные письма, записывать звонки и тайно активировать микрофон и камеру. По данным исследователей, его используют государства по всего миру, выслеживая диссидентов и журналистов.

Одно из первых упоминаний Pegasus датируется 2014 годом. Предполагается, что правительство Мексики использовало израильское ПО для слежки за журналистами, активистами и адвокатами, вовлеченными в расследование похищения 43 студентов. Данное подозрение спровоцировало мощный политический скандал.

В июле 2021 года группа изданий, в том числе The Washington Post и Guardian, совместно с Amnesty International, опубликовали отчет о расследовании инцидентов, связанных с Pegasus. В нем говорится о существовании списка из 50 тыс. номеров — предполагаемых жертв клиентов NSO Group. Среди них — венгерские журналисты, проводившие расследования в отношении местного правительства; люди, близкие к убитому журналисту из Саудовской Аравии Джамалу Хашогги; и даже президент Франции Эммануэль Макрон. Криминалистический анализ показал, что 37 телефонов из списка были фактически либо атакованы, либо взломаны с помощью шпионского ПО.

В отличие от широко распространенных программ-вымогателей, атаки с использованием Pegasus предназначены для скрытого сбора разведданных.

— Pegasus — пример настоящего кибероружия со сложной и нестандартной реализацией, а также с высокой стоимостью, — констатирует Антон Кузнецов из R-Vision. — В отличие от привычного вредоносного ПО, которое пользователь запускает сам при открытии вредоносного файла и при переходе по ссылке, Pegasus может быть запущен без каких-либо дополнительных действий через атаку zero-click (удаленная атака на устройство, не требующая от пользователя взаимодействия). Файл достаточно доставить на устройство Apple, используя основной вектор атаки — iMessage, и тогда оно будет заражено. Ввиду сложной микроархитектуры внутри шпионского ПО, есть случаи, когда Pegasus запускался и после перехода по ссылке (атака one-click).

Хотя разработчики Pegasus утверждают, что ПО разработано исключительно для расследования преступлений и предотвращения террористических атак, среди пострадавших людей есть уже достаточное количество представителей СМИ, что противоречит заявлению разработчика, добавил эксперт.

Израильские «шпионы» уже не первый год становятся причиной международных скандалов. В прошлом году исследователи Citizen Lab обнаружили более 750 веб-сайтов, связанных с инфраструктурой конкурента NSO Group — компании Candiru. Некоторые из доменов маскировались под правозащитные организации, такие как Amnesty International, движение Black Lives Matter, а также медиакомпании, из-за чего эксперты делают вывод, что атаки в основном были направлены против активистов.

Масштаб слежки

В мире есть несколько групп, занимающихся шпионскими атаками, в том числе на мобильные устройства. По словам Виктора Чебышева, некоторые группы в качестве первичного доступа к гаджету используют технику Spear Phishing (целевой фишинг), она характеризуется отправкой человеку специально сконструированного сообщения, которое содержит либо файл, либо ссылку на него — со шпионским приложением. Текст подбирается таким образом, чтобы у жертвы не осталось сомнений в его достоверности. С технической точки зрения такое сообщение ничем не отличается от легитимного. Это может быть письмо в почте или сообщение в мессенджере.

— В том или ином виде шпионский функционал задействован в подавляющем числе таргетированных атак, даже в тех случаях, когда цель злоумышленников — повредить файлы или получить выкуп. Атакующим необходимо понимать, в какой инфраструктуре они находятся и какие данные могут украсть, — рассказал эксперт «Лаборатории Касперского».

Тем не менее на сегодняшний день шпионские программы не имеют широкого распространения из-за трудностей, связанных с их реализацией, и нецелесообразности слежки за простыми пользователями, отметил Антон Кузнецов.

— Использование подобного ПО влечет большие финансовые затраты, поэтому осуществлять слежку за обычными пользователями, а также распространять всё тот же Pegasus в свободном доступе по Сети разработчикам софта невыгодно, — заключил собеседник.